什么是 DDoS 攻击?

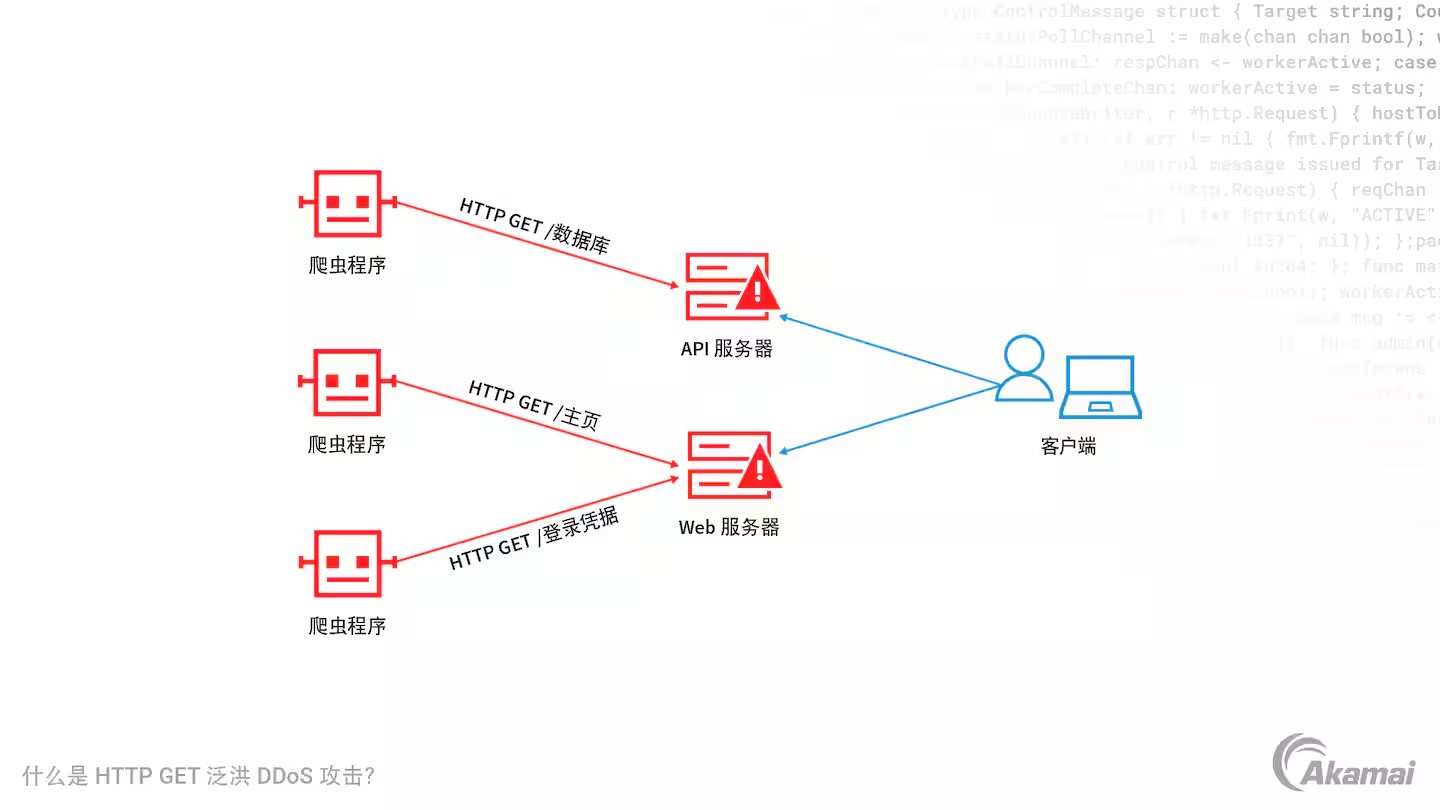

HTTP 泛洪攻击的工作原理是什么?

HTTP 泛洪攻击是应用程序层攻击,它会利用加载网页和通过互联网发送内容时使用的 HTTP 互联网协议。为了与应用程序或服务器进行通信,网络浏览器会发送 GET 或 POST HTTP 请求。GET 请求旨在检索用于在浏览器中渲染网页的标准静态内容,例如图片。POST 请求用于用户到服务器的动态交互。

为何 HTTP 泛洪 DDoS 攻击难以检测?

其他类型的 DDoS 攻击使用的格式错误的欺骗数据包或反射技术很容易被检测到,而 HTTP 泛洪攻击使用的是伪装成合法内容的标准 URL 请求。由于这些攻击需要的带宽比暴力破解攻击更少,因此它们通常在较长的一段时间内都不会被检测到,同时会对目标网站或服务器造成损害。检测和抵御 HTTP 泛洪攻击极具挑战性,因为难以将恶意请求与合法请求区分开来。

HTTP 泛洪 DDoS 攻击有哪些不同类型?

HTTP 泛洪 DDoS 攻击有两个主要类型:

HTTP GET 攻击。在 HTTP 泛洪 GET 攻击中,攻击者会向 Web 服务器发送大量 GET 请求。这些请求通常针对目标服务器中的图片、文件或其他形式的大量静态内容。由于服务器会尝试保持与这些请求的联系,因此最终会变得负荷过重,无法再对合法请求和有效流量做出响应。

HTTP POST 攻击。POST 请求通常包含发送到服务器进行处理的数据。POST 请求可能包含需要服务器端进行密集处理的参数,从而导致该服务器更快地耗尽其资源。

HTTP GET 攻击实施起来更容易,而 HTTP POST 攻击则会造成更大的损害。

如何抵御 HTTP 泛洪攻击?

要抵御 HTTP 泛洪攻击,各企业可以组合部署多种网络安全最佳实践和技术,包括:

- 流量分析。安全团队可以监控流量,并将 IP 地址与 IP 声誉数据库中的数据进行比较,从而跟踪并拦截可能是 HTTP 泛洪攻击组成部分的异常活动。

- 渐进式安全挑战。JavaScript 计算挑战可以检测流量是否由爬虫程序生成。

- Web 应用程序防火墙 (WAF)。 WAF 可以部署 CAPTCHA 等各种技术和加密挑战,以检测 HTTP 泛洪攻击。

- 负载均衡器。负载均衡器可提供缓冲和多种连接管理技术,以防止 HTTP GET 和 POST 请求影响 Web 服务器资源。

- 基于云的 DDoS 防护。部署用于 DDoS 防护的云端服务,让用户能够使用各种工具来识别可疑活动并快速做出响应。

- 提高 Web 应用程序服务器连接限制。通过增加可以处理的并发 HTTP 连接的数量,各企业有可能减少容易遭受 HTTP 泛洪攻击的漏洞。

- 实施速率限制。限制来自指定 IP 地址的传入请求数,也许能防止 DDoS 攻击。但是,基于速率的标准检测方法在检测 HTTP 泛洪攻击时可能无效,因为流量并未超过假定的阈值上限。

© 版权声明

THE END

暂无评论内容